Недавно у одного моего знакомого случился неприятный казус. Его сын делал школьное домашнее задание по информатике, но результат его трудов исчез. Ребенок использовал в качестве носителя информации USB-флешку, на которой был нанесен логотип фирмы моего знакомого, и вот именно в этой флешке и оказалась проблема. Если бы этот случай был единичным, то его можно было бы и пропустить мимо, но среди специалистов по восстановлению данных такие флешки («брендированные»; их еще называют «подарочные») – уже давно набившая оскомину проблема.

Как свои брендированные флешки сделал мой знакомый? Заказал по интернету удовлетворяющие по параметрам устройства с более-менее отвечающим фирменному его дизайном (это важно), и заказал в полиграфической фирме нанесение на приехавшие по этому заказу флешки нужного рисунка. Вроде бы все просто, но … желание сэкономить сыграло с ним злую шутку.

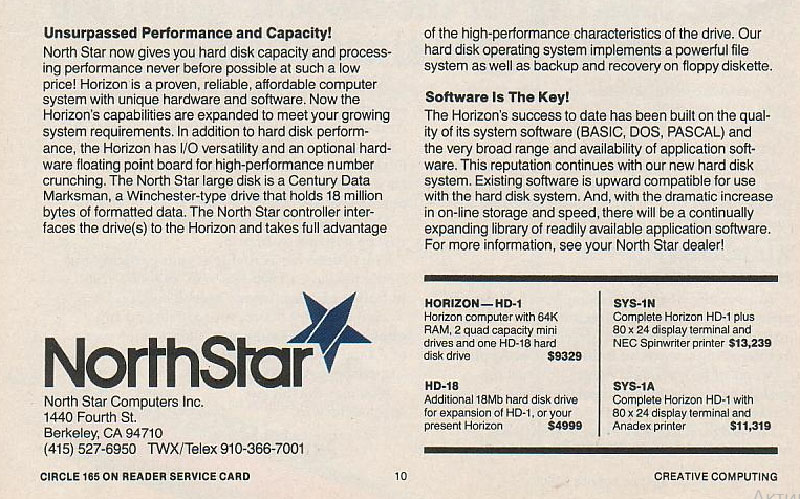

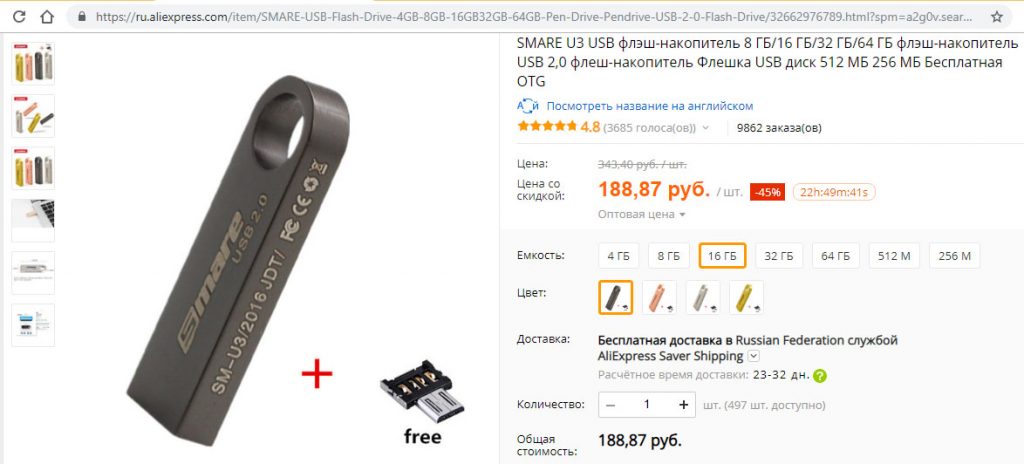

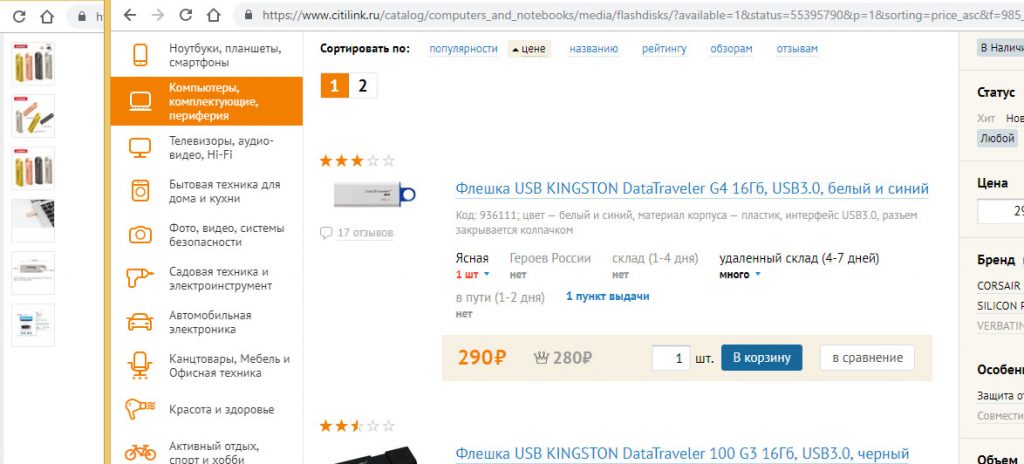

Где купить что-то из электроники подешевле? Правильно – на Алиэкспрессе. Туда и пойдем. По запросу «USB флешка» на этой платформе – больше полумиллиона результатов. Ставим фильтр «самое дешевое сначала» и начинаем знакомиться с продукцией. О, вот вроде неплохой дизайн, и цена за ходовые 16 гигабайт при быстром интерфейсе USB 3.0 – чуть меньше 189 рублей; это немногим меньше 3 долларов. Что нам предлагает в той же весовой категории одна из наиболее дешевых российских торговых сетей «ситилинк»? Флешки ценой от 290 рублей (4,3 доллара). Логично заключить, что при необходимости закупки 100 – 200 устройств выбор будет сделан в пользу алиэкспресса – тем более, что доставка будет бесплатной (хотя и долгой).

Возникает закономерный вопрос: почему такие флешки опасны? Но ответ на этот вопрос мы получим только после того, как ответим на другой вопрос: почему эти флешки так дешевы?

Заманчивое предложение флешки 16 ГБ на Алиэкспрессе

Самая дешевая флешка 16 ГБ в электронном дискаунтере «Ситилинк»

Почему так дешево?

Стоимость любого электронного товара складывается из четырех частей: непосредственно сами электронные компоненты, работа по их сборке в устройство (assembly), стоимость выходного тестирования и наценка (прибыль). Понятно, что для уменьшения цены можно «бить» по одной из этих частей или по всем сразу; опять же, понятно, что прибыль должна быть обязательно. Поэтому простая логика подсказывает: чем дешевле электронное устройство, тем более низкое качество электронных компонентов, их сборки и тестирования мы в итоге получаем.

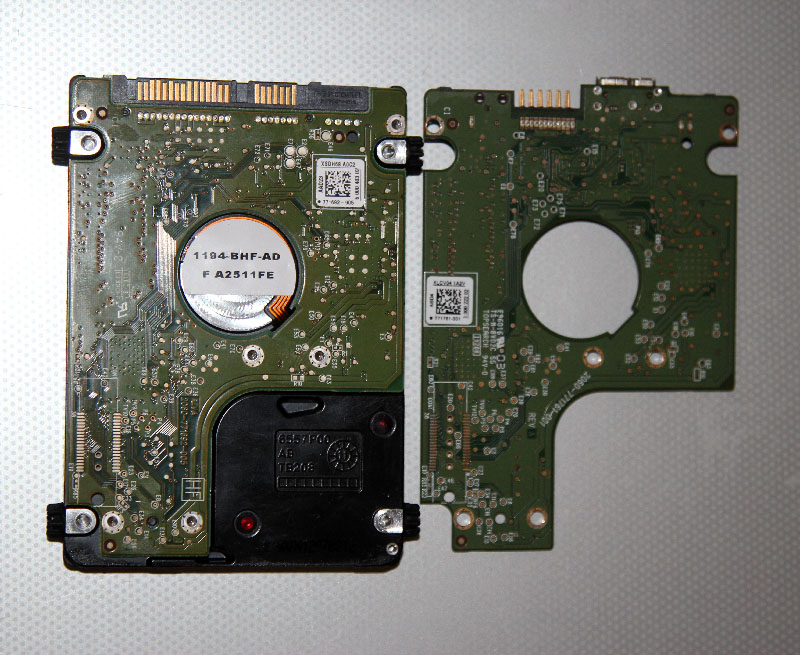

Насколько много можно сэкономить на сборке флешки? В принципе, несколько центов: количество припоя там минимально, кусок текстолита также небольшой, травление дорожек производится только с двух сторон, промежуточные слои не делаются. Поэтому такая «экономия» имеет смысл только при массовом производстве десятков тысяч устройств, для того, чтобы соотношение «цена/качество» не подводило соотношение «отказы/репутация». Правда, мне приходилось видеть флешки, разведенные на полистироле чуть толще офисной бумаги, но это редкое исключение: обычно на этом не экономят.

Пойдем дальше. Что такое тестирование флешки? Воткнули – определилась. Форматнули – форматнулась. Записали данные – записалось, стерли – стерлось. Для разнообразия записали какой-то паттерн во все сектора, проконтролировали (верификация) – все так, как записали. Замерили скорость операций – в пределах нормы. Вот, наверно, и все. Как тут экономить, если по идее все операции можно выполнять с помощью небольшой программки-тестера, которую может написать средний программист за пару бутылок пива? Можно, конечно, вообще ничего не тестировать – экономиться будет время – но, как показывает практика, лучше отловить сборочный брак до того, как он был продан, чем потом бодаться с недовольным клиентом, ловить негативные отзывы о своем товаре и все такое прочее.

В общем, как ни крути, а получается так, что максимально сэкономить можно только на использовании сильно недорогих электронных компонентов. А что является основным компонентом флешки? Конечно же, NAND-микросхема.

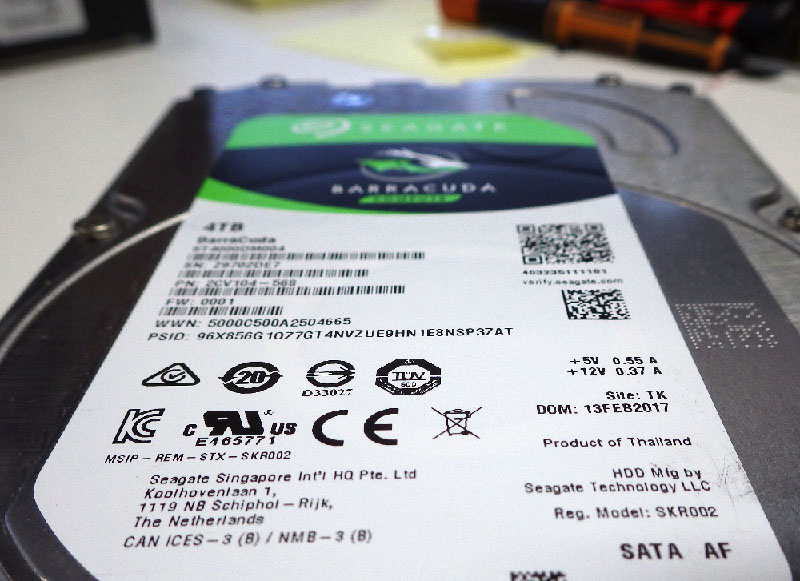

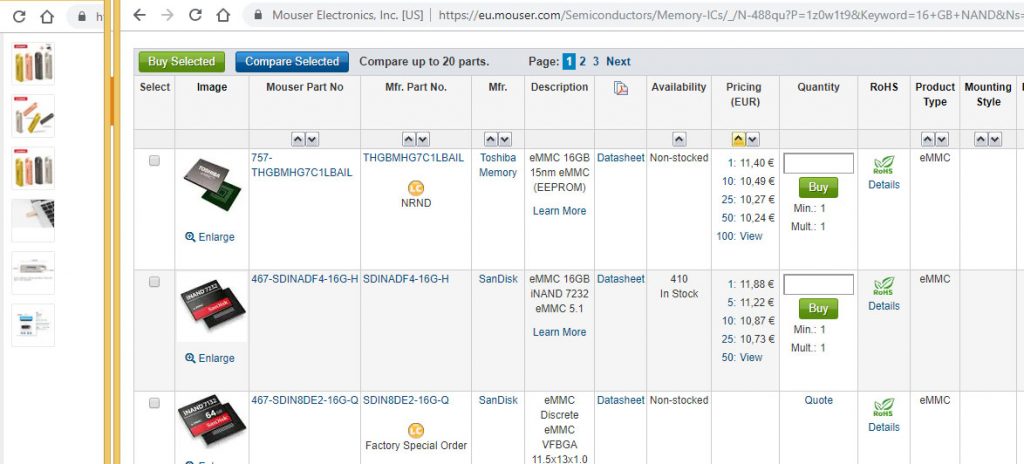

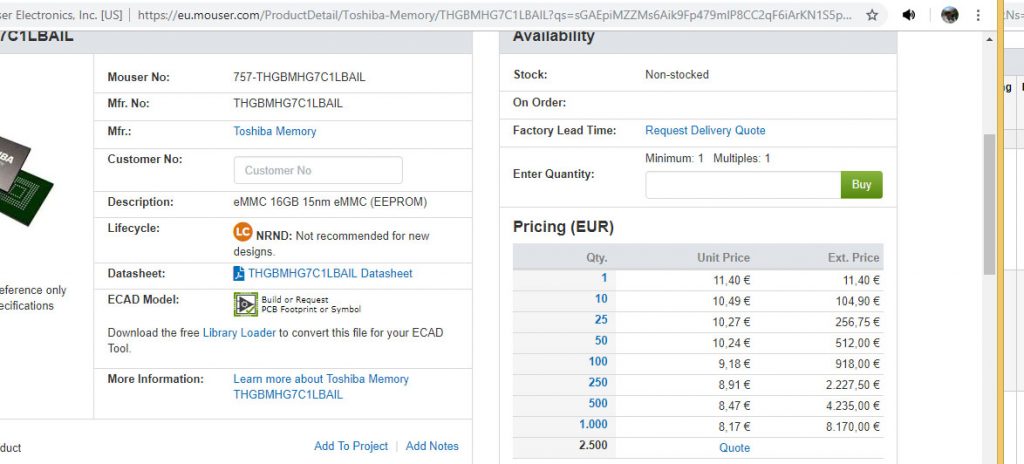

Ну а теперь давайте вместе думать. Китайский мини-завод, который выпускает мега-дешевые флешки с мудреными названиями «Kingstom» или «Tranescend», должен где-то закупать NAND-микросхемы и прочие компоненты. На сайтах производителей или их реселлеров можно посмотреть цены на хорошие чипы. Какие чипы хорошие? Те, которые производят известные бренды, которые идут с их заводов, имеют сертификаты и прочие гарантии качественного продукта. Вот, к примеру, цена с сайта Mouser: самый дешманский вариант чипа 16 GB – от 9 долларов при покупке от 100 штук. Если покупать от 1000, то это будет чуть больше 8 долларов.

Три бакса за готовое устройство не получается никак. И даже 4, как в ситилинке (об этих устройствах я расскажу в другой раз – там тоже довольно интересно). Получается минимум 10 – 12.

Предложение NAND-микросхем «с родословной» на сайте Mouser

Детали по предложению наиболее дешевого чипа емкостью 16 ГБ на сайте Mouser

Так откуда такие цены? Естественно, без обмана тут никак. И этот обман – в использовании некондиционных электронных компонентов.

А в чем обман?

Ну, поехали. Главных методов обмануть с флешками два.

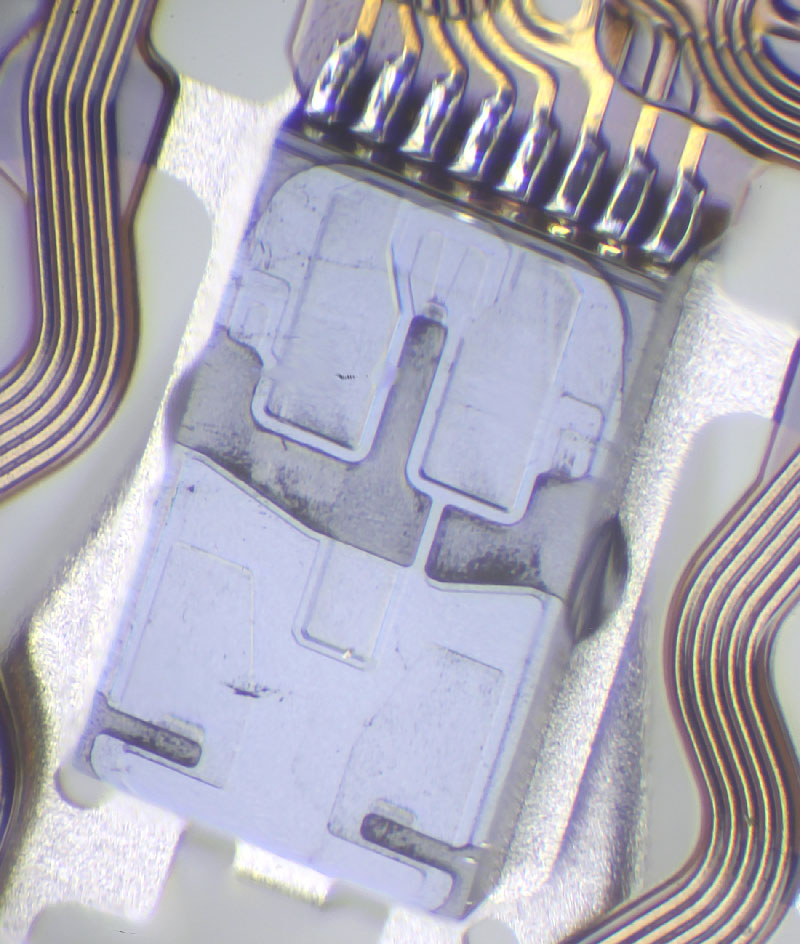

1) Некондиционная NAND-память. Изготовители таких флешек покупают с заводов или околозаводных свалок отбраковку микросхем. Это не обязательно чипы емкостью 16 GB – любая емкость сгодится. Могут быть два по 8, или один на 64, но с кучей дефектных страниц, и т.п. Продают такие чипы не штучно, а на вес, и цена получается невысокой (примерно полдоллара за чип после отбраковки уж совсем откровенного хлама, который применить просто не получится). В дело идет все – обрезки больших чипов, объединение нескольких мелких чипов внутри одного устройства, объединение обрезков больших чипов (лично наблюдал два NAND-чипа по 64 GB, которые на выходе отдавали… 8 GB общей емкости), и т.д. Расчехляем фантазию и придумываем варианты.

2) Кондиционная NAND-память, но значительно меньше заявленной емкости. Такие NAND-чипы (скажем, 1 GB) даже у «хороших» производителей можно купить по цене уже меньше доллара за штуку; а если взять некондицию, то вход одной такой микросхемы получится в районе нескольких центов. Понятное дело, что установка такой микросхемы в устройство, если покупатель обнаружит, что его обманули, ни к чему хорошему для брэнда не приведет, поэтому «производитель» идет на хитрость. Емкость устройства увеличивается до желаемой (в нашем случае это 16 GB) через паспорт, то есть по команде «get ID» устройство отдаст столько гигабайт, сколько нарисовано на его корпусе. Для того, чтобы обман обнаружился не сразу, запись на таком устройстве или зациклена (кончился гигабайт – погнали писать снова), или эмулирована (кончился гигабайт – делаем вид, что пишем, но ничего не пишем). В моей практике встречалось достаточно и таких, и таких устройств.

Конечно, существуют и другие методы обмануть. Например, внутрь корпуса флешки можно вообще не ставить NAND-чип – флешка будет «работать» благодаря зашитой микропрограмме, но ни отформатировать, ни записать данные на такую «флешку» вы не сможете.

Справедливости ради следует сказать, что такой наглый обман я встречал всего пару раз за все время моей более чем 25-летней практики, однако как потенциальную возможность его не следует исключать.

Что же делать, как же быть, если дарят на халяву «брендированную» флешку?

Ну, конечно, отказываться от подарка нехорошо. Но вы должны четко и однозначно понимать, что этот подарок – не акт великодушия, а банальная реклама, сравнимая с «дарением» вам визитной карточки. Соответственным должно быть и отношение к подарку: это рекламный материал, а не полноценное устройство для хранения информации. Доверять такому устройству достаточно опасно.

Нет, конечно, бывают крупные фирмы, которые не скупятся на изготовление рекламных материалов, в том числе и флешек. Они вполне могут позволить себе покупку хорошей партии хороших флешек у хорошего производителя, нанести на них свой логотип, и вы долгие годы не будете знать проблем с такими флешками. Сам являюсь обладателем такого устройства, на котором нарисован логотип «Мегафона». Но это скорее исключения, чем правило. Саморекламу такими методами небольших фирм (в ходу еще: ручки, кружки, футболки и прочая повседневная мелочь), которые только еще выходят на рынок (те, кто занял на рынке определенную нишу, в такой рекламе уже не нуждаются и часто ее сворачивают). Естественно, они делают это максимально дешевым способом.

Поэтому — брендированная флешка не должна являться доверенным устройством хранения данных. Я рекомендую использовать ее для повседневных нужд: в качестве носителя музыки в машине, в качестве устройства для просмотра фильма на телевизоре, в качестве накопителя для переноски файлов между двумя компьютерами (но не «вырезать — вставить», а «копировать — вставить»), и тому подобное. Помещать на такую флешку файлы в единственном экземпляре я крайне не рекомендую: лучше перебдеть, чем недобдеть.

Станислав К. Корб ©2019

Источник: Хабр